Les étudiants de TELECOM Nancy confirment une nouvelle fois leur savoir-faire en cybersécurité avec la découverte d’une nouvelle vulnérabilité (CVE-2026-33438), mise en évidence par Gabriel Diyan (2A ISS).

L’école encourage des contributions comme celle-ci dans le cadre de ses formations en cybersécurité, où l’identification et la correction de failles de sécurité fait partie intégrante des compétences acquises par les futurs ingénieurs.

« Après avoir découvert la vulnérabilité, je souhaitais expérimenter concrètement le processus de signalement de celle-ci dans un projet open source. Cette démarche a finalement conduit à la publication d’une CVE désormais disponible dans la base internationale gérée par le NIST », explique Gabriel.

Une vulnérabilité importante identifiée et corrigée dans un éditeur PDF

La vulnérabilité affecte Stirling-PDF, un logiciel open source largement utilisé pour la manipulation de fichiers PDF, aussi bien dans des environnements professionnels que personnels.

Il s’agit d’une faille pouvant être exploitée pour réaliser une attaque de type Denial of Service (DoS), compromettant la disponibilité du service.

Signalée dans le cadre d’un processus de divulgation responsable, elle a permis à l’équipe de développement de Stirling-PDF d’analyser le problème, de développer un correctif et de le déployer avant toute communication publique, limitant ainsi les risques d’exploitation.

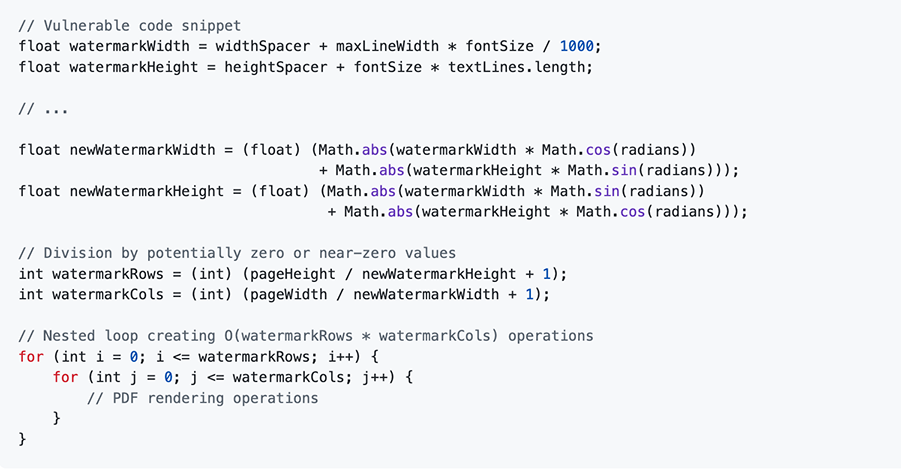

L’origine de la faille se situe dans l’endpoint /api/v1/security/add-watermark, qui ne mettait pas en place de mécanisme de validation suffisant sur certains paramètres, notamment fontSize et widthSpacer.

En manipulant ces paramètres avec des valeurs extrêmes, il était possible de provoquer une consommation excessive des ressources système, entraînant une dégradation des performances, voire un arrêt complet du service.

Cette vulnérabilité illustre l’importance d’une validation rigoureuse des entrées et d’une gestion stricte des ressources dans le développement logiciel.

Un savoir-faire indispensable pour protéger les systèmes informatiques

À TELECOM Nancy, la découverte de vulnérabilités dans des logiciels existants constitue une pratique courante. Les étudiants identifient régulièrement des failles de sécurité dans le cadre de leurs projets académiques ou de recherches personnelles.

Dans certains cas, ces vulnérabilités ne peuvent être rendues publiques immédiatement, notamment lorsque les correctifs ne sont pas encore disponibles. Le respect des procédures de divulgation responsable impose alors une confidentialité temporaire, essentielle pour prévenir toute exploitation malveillante.

Au fil des années, des failles ont ainsi été identifiées dans des outils et plateformes très largement utilisés, tels que Facebook Messenger, Suricata ou encore MySQL.

La cybersécurité à TELECOM Nancy

Depuis plus de 10 ans, TELECOM Nancy développe son pôle cybersécurité pour former des experts du domaine :

- deux parcours ingénieurs en cybersécurité (étudiant et alternance)

- des partenariats industriels

- des projets européens tels qu’Erasmus+ Rewire

- des MOOCs internationaux

- de nombreux événements : CTF, war games, hackathons, escape games